Redémarrer régulièrement son téléphone suffit-il à tenir éloignés les pirates ? Dans certains cas, la mesure a un intérêt. Mais elle n’est pas une protection absolue. Il faut la combiner à un ensemble de règles en hygiène informatique. Et surtout : tout dépend du type de menace.

Redémarrer régulièrement son téléphone suffit-il à tenir éloignés les pirates ? Dans certains cas, la mesure a un intérêt. Mais elle n’est pas une protection absolue. Il faut la combiner à un ensemble de règles en hygiène informatique. Et surtout : tout dépend du type de menace.

Votre routine du soir va peut-être connaître quelques évolutions, si vous avez la sécurité informatique chevillée au corps. Entre le verre d’eau avant d’aller dormir et la séance incontournable de brossage de dents, une nouvelle suggestion en train d’émerger : éteindre son smartphone pendant cinq minutes avant de le rallumer. Et cela n’a rien à voir avec l’addiction aux écrans ou le bien-être numérique.

Cette recommandation vient du premier ministre australien, Anthony Albanese, dont les propos ont été rapportés par The Guardian le 23 juin. Un conseil qui ne vient pas de nulle part : au même moment, il nommait le premier coordinateur national de la cybersécurité. C’était une occasion toute trouvée pour le chef de gouvernement d’appeler à la mobilisation générale. Les services de l’État, les entreprises et les particuliers, qui ont aussi un rôle à jouer.

« Nous avons tous une responsabilité. Des choses simples, comme éteindre son téléphone tous les soirs pendant cinq minutes. Pour ceux qui nous regardent, faites-le toutes les 24 heures, pendant que vous vous brossez les dents ou quoi que ce soit d’autre », a-t-il lancé à celles et ceux qui l’écoutaient. En faisant cela, les individus réduiraient leur exposition à certaines menaces. Cela pourrait même en interrompre certains déjà en cours.

Ce conseil d’extinction du smartphone pendant cinq minutes toutes les 24 heures est-il vraiment valable ? En matière de cybersécurité, les réponses sont souvent à nuancer, car cela peut dépendre d’autres paramètres. Par exemple : quel est le modèle de menace auquel la cible fait face ? Ce n’est pas la même chose si l’on est un individu lambda ou le patron d’un groupe du CAC 40. Cela dépend aussi de la nature de l’attaque.

En réalité, ce n’est pas un conseil absolument nouveau. On le retrouvait déjà lors l’affaire du logiciel espion Pegasus avait éclaté en 2020. À l’AFP, un professeur en cybersécurité avait, lui aussi, listé le redémarrage quotidien du téléphone comme une manipulation simple pour les limiter les risques. Là encore, il était rappelé que cette seule recommandation ne ferait pas tout. Il faut l’articuler avec d’autres bonnes pratiques, comme le maintien de son téléphone à jour — y compris les applications.

Aujourd’hui, ce conseil n’apparaît pas dans les guides fournis par l’Agence nationale de la sécurité des systèmes d’information (Anssi). Son rôle est d’assurer la cyberdéfense en France, notamment des opérateurs d’importance vitale et des infrastructures critiques. Il n’est pas non plus repris par le portail d’aide aux victimes de cybermalveillance. Mais à l’étranger, ce conseil est donné, notamment par l’une des plus puissantes agences de sécurité : la NSA.

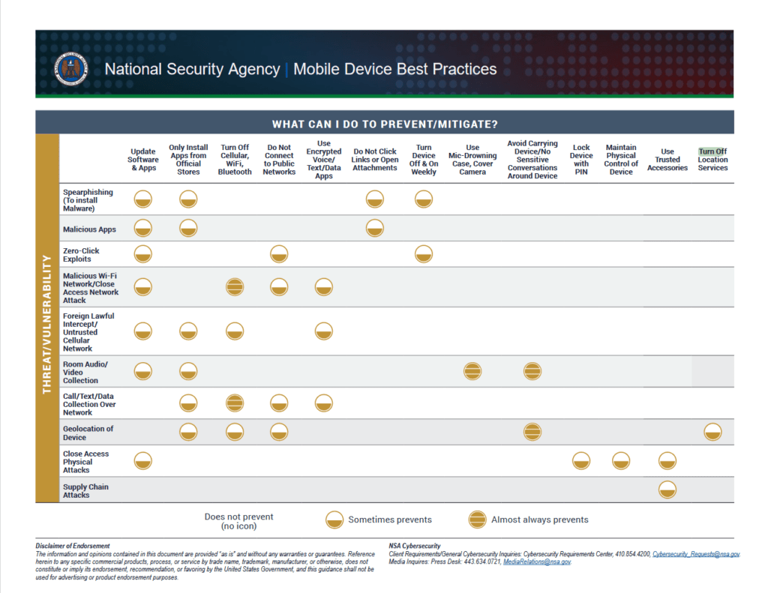

Dans son guide sur les meilleures pratiques en matière d’appareils mobiles, l’agence de sécurité nationale (National Security Agency), le redémarrage du smartphone une fois par semaine est décrit comme une aide potentielle pour contrer deux types d’attaque :

Le spear phishing est un type d’attaque avancée. C’est un phishing qui a été conçu précisément pour cibler une personne en particulier, afin de maximiser les chances de le piéger. Le spear phishing s’adresse plutôt à des cibles de valeur et non pas à l’internaute lambda. On le voit plutôt en action contre un chef d’entreprise, un cadre, un scientifique pilotant un projet de recherche et développement ou un homme politique. En somme, là où il peut y avoir des données sensibles.

La question, évidemment, est de se demander si l’on peut être soi-même attaqué par du spear phishing ou un zero-click exploit et cela repose la question du modèle de menace : qui suis-je, quel est mon métier, ma place dans l’entreprise, mon rôle dans la société et mes compétiteurs (ou ennemis) ? Ai-je des responsabilités telles qu’elles me placent sur le radar d’une personne malveillante ? Les efforts à faire pour se protéger dépendent de son modèle de menace.

Interrogés par The Guardian, deux spécialistes en sécurité informatique ont validé l’idée d’un redémarrage du téléphone comme une manière de réduire des risques. Cela force, par exemple, la fermeture de processus actifs tournent en arrière-plan, ainsi que des applications. Mais les deux experts ont prévenu que ce n’est pas une réponse adaptée à toutes les situations. Si vous avez donné par erreur votre mot de passe dans un phishing, le redémarrage ne changera rien.

Le document de la NSA liste d’ailleurs plusieurs types de menaces qui n’ont que faire de votre redémarrage :

On peut le comprendre : les applications malveillantes sont a priori déjà installées sur votre téléphone et vous risquez de vous en servir à tout moment. Idem pour tous les réseaux vulnérables, malveillants ou sur écoute. Si vous vous connectez dessus, on peut capter les informations qui circulent (d’où l’importance du chiffrement, en particulier de bout en bout). Certaines collectes se font aussi en temps réel. Parfois il sera juste trop tard, même si vous éteignez votre téléphone.

Tous ces risques sont considérés comme insensibles au redémarrage, selon la NSA. Dès lors, le redémarrage toutes les 24 heures de son téléphone, comme le suggère le premier ministre australien, peut sembler en décalage avec l’efficacité réelle de la mesure. La NSA est plus raisonnable, en ne conseillant un redémarrage qu’une fois par semaine. Cela traduit aussi un autre point : pour qu’un conseil soit adopté, il faut le rendre commode et réaliste pour l’individu lambda.

Il faut toutefois apporter une nuance : le document de la NSA liste des bénéfices si on coupe le Wi-Fi, le Bluetooth et les données mobiles. Éteindre son téléphone aura mécaniquement un effet sur les menaces liées à ces liaisons (les attaques de réseau, les interceptions, la collecte de données, la géolocalisation). Cependant, cet effet ne durera que le temps où le téléphone est éteint — ou éventuellement en mode avion, pour couper les connexions actives.

Si le téléphone est déjà compromis par une menace persistante, l’extinction ne fera, a priori, pas grand chose. Au mieux, cela contrariera peut-être ponctuellement celui ou celle qui vous attaque, en lui cassant momentanément sa liaison. Mais ce n’est sans doute qu’une question de temps avant que le péril revienne. À ce moment-là, ce qui importe est de nettoyer le téléphone de la menace — avec un outil dédié ou bien en patchant la vulnérabilité.

Tout cela ne signifie pas qu’il ne faut rien faire. « Il s’agit d’imposer un coût à ces acteurs malveillants », déclarait en 2021 Neal Ziring, directeur technique de la direction de la cybersécurité de la NSA, cité par USA Today. L’intéressé notait par ailleurs que les deux principaux fournisseurs de système d’exploitation sur mobile, Google (Android) et Apple (iOS), ont au fil des ans déployé des protections de plus en plus avancées pour limiter certains risques.

Le document de la NSA prévient toutefois que le redémarrage n’est pas un remède miracle contre toutes les attaques mentionnées précédemment. Cela peut marcher dans certains cas. Du moins, si quelqu’un de mal intentionné ne vous en veut pas trop et n’est pas trop puissant. Si vous cherchez à vous prémunir contre la CIA, par exemple, il y a peu de chance que vous arriviez à vous en sortir : on sait même hacker des téléphones éteints.

De toute façon, la CIA ne manquerait pas de solution pour vous espionner et vous pirater. Tout est question de modèle de menace, encore une fois.

avec numerama