Derrière ce dysfonctionnement discret pourrait se cacher une exploitation malveillante de vos ressources pour miner des cryptomonnaies. C’est le principe du cryptojacking : une cyberattaque invisible qui permet aux pirates de s’enrichir grâce à vos appareils, sans que vous ne vous en rendiez compte. Voyons ensemble comment cette menace fonctionne et comment s’en protéger efficacement.

Le cryptojacking consiste à détourner la puissance de calcul de vos appareils pour miner des cryptomonnaies, souvent à votre insu. Contrairement à d’autres types de cyberattaques, qui visent à voler des données ou à demander des rançons, le cryptojacking est plus sournois : il exploite vos ressources en arrière-plan, sans détruire directement vos fichiers ou systèmes. L’objectif des pirates est simple : générer des profits en exploitant des algorithmes gourmands en puissance de calcul, le tout sans frais pour eux… mais à vos dépens.

L’ingéniosité du procédé réside dans le fait que le minage de cryptomonnaies est normalement très coûteux, en raison du matériel spécifique et de l’énergie nécessaire. Grâce au cryptojacking, les hackers contournent ce problème en utilisant vos ordinateurs, tablettes ou smartphones, tout en restant invisibles. Résultat : ils économisent sur le matériel et les factures d’électricité, tout en accumulant des gains grâce à vos appareils.

Le cryptojacking ne nécessite pas des techniques complexes pour infecter vos appareils. La méthode la plus courante réside dans l’insertion de scripts malveillants dans le code de certains sites web. Il vous suffit alors de visiter ces pages pour que vos ressources soient immédiatement détournées, sans même que vous ayez à cliquer sur quoi que ce soit. Plus vous restez sur ces sites, plus vos ressources sont exploitées.

Les applications douteuses représentent également un vecteur d’infection. En téléchargeant des logiciels de sources peu fiables, vous risquez d’installer, sans le savoir, des programmes de cryptojacking qui se lancent dès que vous allumez votre appareil. Enfin, la publicité en ligne peut aussi être une porte d’entrée pour ces scripts malveillants. Certaines annonces, bien que sans danger en apparence, cachent des scripts qui s’activent dès qu’elles s’affichent à l’écran.

Pour les pirates, l’intérêt est simple : cibler un grand nombre d’appareils peu puissants, mais cumulés, afin d’accéder à une capacité de calcul importante. Ce piratage distribué rend le cryptojacking plus discret et réduit les risques de détection.

Le cryptojacking se distingue par son invisibilité, mais certains signes doivent tout de même vous alerter. Si votre ordinateur ou smartphone ralentit sans raison apparente, même lors de tâches simples, cela peut être dû à une utilisation détournée de vos ressources.

Autre indicateur : la surchauffe anormale de votre appareil. Lorsque le processeur est continuellement sollicité par des scripts de minage, il fonctionne à pleine capacité, entraînant une augmentation inhabituelle de la température. Si vous remarquez que votre ordinateur ou smartphone chauffe excessivement, sans cause évidente, il se pourrait qu’il soit victime de cryptojacking.

La qualité du réseau peut, elle aussi, subir l’impact du minage de cryptos à votre insu. Dans l’équation, les pirates monopolisent en effet une partie de la bande passante, facteur qui ralentit nécessairement les débits théoriques. À plus forte raison si l’infection se propage à plusieurs appareils reliés au même réseau. En clair, si votre connexion vous semble plus lente que prévu, et que vous ne trouvez pas d’explication, voyez-y un signal d’alerte.

Enfin, une batterie qui se vide plus rapidement qu’à l’accoutumée est un autre symptôme fréquent. Les programmes de minage étant particulièrement énergivores, ils ont un impact direct sur l’autonomie de vos appareils mobiles.

Si les pirates sont les premiers à tirer profit du cryptojacking, les victimes en subissent les répercussions sur plusieurs fronts. Tout d’abord, les performances de vos appareils se dégradent : ils ralentissent, deviennent moins réactifs, et leur capacité à exécuter plusieurs tâches à la fois est considérablement réduite. Sans compter que cette sollicitation excessive du processeur entraîne une usure prématurée des composants, en particulier sur les appareils mobiles.

L’usure matérielle n’est pas la seule conséquence. Sur les ordinateurs de bureau, où la consommation énergétique est déjà significative, cette exploitation continue peut augmenter vos factures d’électricité. En somme, non seulement les pirates s’enrichissent à vos dépens, mais en plus, cela vous coûte cher.

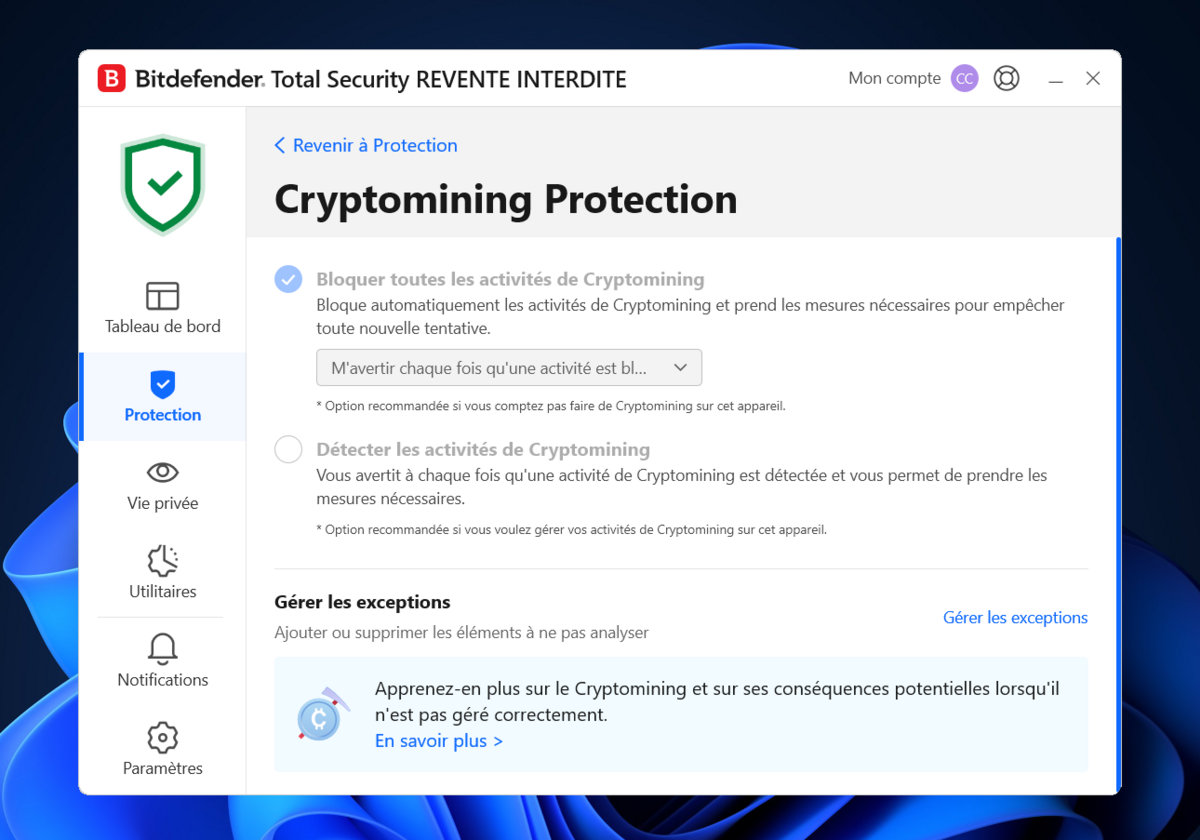

Heureusement, il existe des moyens simples pour se prémunir contre ce type d’attaques. La première étape consiste à installer un antivirus à jour, capable de détecter et bloquer ces scripts malveillants avant qu’ils n’exploitent vos appareils. C’est par exemple le cas de Bitdefender, qui embarque des outils de protection contre le minage de cryptomonnaie pour ses abonnés Total Security, Premium Security et Premium Security Plus.

L’avantage d’une fonctionnalité dédiée réside dans sa capacité à gérer efficacement l’ensemble des stratégies de cryptojacking, qu’elles passent par des scripts web, des publicités frauduleuses ou des téléchargements malveillants. À noter que celle proposée par Bitdefender peut aussi faire preuve de souplesse. Si vous êtes vous-même mineur ou mineuse de cryptos sur votre appareil, pour votre compte, vous pouvez soit opter pour une validation manuelle des mesures à prendre (bloquer ou non les tentatives de cryptomining), soit créer des exceptions dans les paramètres de l’antivirus.

En complément, l’utilisation de bloqueurs de publicités peut participer à limiter l’exposition aux annonces malveillantes susceptibles de contenir des scripts de cryptojacking. Là encore, la plupart des suites antivirus, y compris Bitdefender, embarquent des extensions et des modules de blocage de publicité et/ou de script suspects.

Pensez aussi à désactiver JavaScript dans votre navigateur, si ça n’est pas déjà fait. La techno est réputée pour faciliter l’injection de code arbitraire et de scripts malveillants sur les sites web peu ou pas sécurisés.

On ne le rappellera jamais assez, mais il est évidemment essentiel de maintenir à jour vos logiciels et systèmes d’exploitation. Les pirates exploitent souvent des failles dans les versions obsolètes, d’où l’importance de ne pas repousser les mises à niveau lorsqu’elles se présentent.

N’oubliez pas que la vigilance reste votre meilleure alliée. Évitez les logiciels provenant de sources douteuses et privilégiez les applications provenant de plateformes vérifiées. De nombreuses infections de cryptojacking proviennent de logiciels piratés ou gratuits, téléchargés depuis des sites peu sûrs.

Le cryptojacking est une menace discrète, mais bien réelle, qui détourne les ressources de vos appareils à des fins lucratives. Si cette attaque ne détruit pas directement vos données, elle peut affecter les performances et la durée de vie de vos équipements, sans compter les coûts énergétiques qu’elle peut entraîner. La bonne nouvelle ? En adoptant des outils de sécurité adaptés et en suivant des pratiques de navigation prudentes, vous pouvez garder le contrôle de vos appareils et éviter qu’ils ne soient exploités à votre insu.

Avec Clubic