Une attaque par déni de service distribué, ou DDoS, est le nom que l’on donne à une technique d’attaque informatique.

Elle vise à envoyer de nombreuses requêtes sur un service (un site web, une application) depuis plusieurs machines afin d’en perturber le bon fonctionnement. Une menace pour la cybersécurité aux multiples usages. Voici tout ce qu’il faut savoir sur les attaques DDoS.

Avec le malware, le ransomware et le phishing, l’attaque DDoS fait partie des menaces les plus répandues sur Internet. Relativement simple à mettre en place, elle est utilisée aussi bien par des hackers en herbe que par des pirates expérimentés, des organisations criminelles, des collectifs politiques et même certains gouvernements.

Extorsion de fonds, paralysie d’un service, sabotage intentionnel, cyberharcèlement, les usages d’une attaque DDoS sont nombreux. Voici tout ce qu’il faut savoir sur cette attaque informatique malveillante.

Une attaque par déni de service (DoS pour Denial of Service) consiste à inonder de données la bande passante ou l’infrastructure réseau d’un service, comme un site Web, une application, un réseau informatique ou même un unique ordinateur. Le but est d’en altérer le bon fonctionnement, de le saturer de requêtes, au point de le rendre inaccessible.

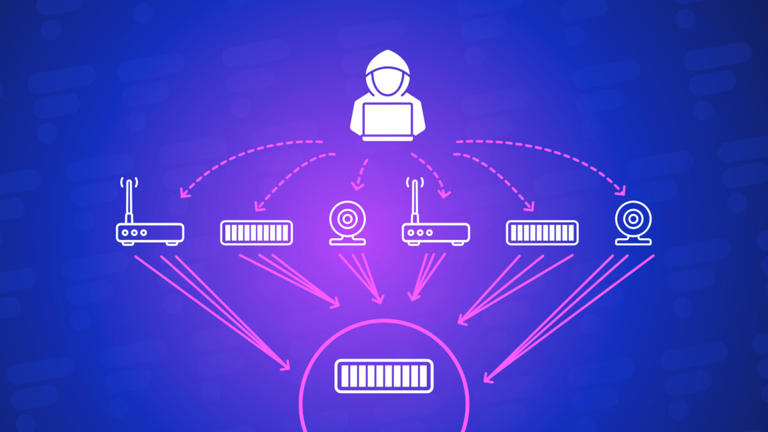

Le plus souvent, ce type d’attaque est mené depuis plusieurs machines, afin de multiplier le nombre de requêtes. On parle alors d’attaque collective par saturation de service, ou plus communément d’attaque par déni de service distribué. D’où l’acronyme DDoS, pour Distributed Denial of Service.

Pour préparer une attaque DDoS, le pirate corrompt une série de machines connectées en les infectant avec un ou plusieurs malware. Lorsqu’une attaque DDoS est lancée, le réseau de machines infectées envoie un nombre très élevé de requêtes vers un seul et même service. Celui-ci est alors noyé sous les requêtes, des paquets de données, ce qui paralyse le ou les serveurs qui sont incapables de traiter le trafic classique. Il s’agit ici d’une attaque “volumétrique”.

Une attaque DDoS peut aussi cibler le réseau directement, pour empêcher une personne spécifique d’accéder à un service par exemple. L’attaque dite Syn Flood vise ainsi le protocole TCP, qui se charge d’assurer la connexion entre un système (client) et un service (serveur). Le fonctionnement de ce protocole TCP est simple : dans un premier temps, le client génère un message SYN vers le serveur qu’il vise. Ce dernier lui répond avec un message SYN-ACK. L’échange se conclut par un message ACK du client afin d’établir définitivement la connexion.

L’attaque, elle, intervient dans cet échange. Elle bombarde le serveur de requêtes SYN, occupant ainsi tous les ports d’entrée dudit serveur. Aucune autre connexion ne peut donc avoir lieu, empêchant le client d’accéder au service.

Parmi les autres types d’attaques DDoS, on trouve l’UDP Flooding (qui sature la bande passante entre deux machines), le Packet Fragment (qui vise la défragmentation au niveau IP pour faire crasher une machine) ou encore l’attaque DDoS de couche 7 (qui cible et perturbe des applications Web spécifiques et non un réseau entier).

Grâce à la facilité de sa mise en place, l’attaque DDoS est très populaire auprès des hackers malveillants. À commencer par les organisations criminelles, qui utilisent les attaques DDoS contre des entreprises dont l’activité commerciale passe par le Web. Un chantage financier est lancé contre la promesse de ne pas paralyser les services Internet.

Une entreprise peut également se servir d’une attaque DDoS pour brider l’activité d’une entité concurrente, et par conséquent, la couler financièrement.

L’attaque DDoS sert parfois de leurre à une autre attaque d’envergure, comme l’installation d’un ransomware ou le pillage de données privées.

On retrouve aussi les attaques DDoS dans des actions politiques. Les « hacktivistes » peuvent s’appuyer sur l’attaque DDoS pour « punir » une grosse multinationale par exemple, rendre inaccessible un service d’état ou couper les canaux de communication d’un groupe adverse.

Enfin, certains pays font usage de l’attaque DDoS pour entraver les services d’un autre pays, et ainsi déstabiliser l’action du gouvernement ciblé. Aux premières heures de la guerre en Ukraine, la Russie a été accusée d’avoir lancé de nombreuses attaques DDoS contre les services administratifs et bancaires ukrainiens.

Par définition, il est difficile de contrer une attaque DDoS en cours. Celle-ci envoyant une multitude de requêtes depuis de nombreuses machines aux adresses différentes, il est presque impossible de bloquer toutes les adresses IP. L’attaque est au mieux limitée, mais reste ininterrompue.

En revanche, il est tout à fait possible de se prémunir contre une attaque DDoS. Certaines entreprises, comme Cloudflare, proposent des « serveurs tampons » pour dévier les attaques. Concrètement, il s’agit de rediriger les requêtes vers un serveur vide, qui épuisera l’attaque afin de protéger le serveur visé de la surcharge.

avec frandroid